A Anatomia da Vulnerabilidade: O Bluetooth como Vetor de Invasão Silenciosa

É um erro crasso supor que a conveniência de manter o Bluetooth ativado em ambientes de alta densidade demográfica seja um benefício sem custos. Enquanto a maioria dos usuários se perde no ruído das notificações irrelevantes, a estrutura real de sua privacidade está sendo testada por protocolos de descoberta que eles mal compreendem. O Bluetooth não é apenas um fio invisível para seus fones de ouvido; é uma porta de entrada lógica que opera em frequências de 2.4 GHz, frequentemente negligenciada em comparação aos ataques de rede tradicionais. A segurança é uma função da exposição reduzida. O problema reside na confiança implícita que depositamos em dispositivos de rádio de curto alcance. Em aeroportos, cafés ou transportes públicos, o seu dispositivo emite constantemente pacotes de propaganda para anunciar sua presença ao ecossistema circundante. Esta agitação digital atrai atores mal-intencionados que utilizam ferramentas de baixo custo para mapear a sua identidade digital sem que um único bit de permissão seja solicitado. O mercado de dados pessoais é o laboratório onde sua negligência é convertida em lucro para terceiros. A solução não reside no medo paranoico, mas na aplicação rigorosa de protocolos de higiene digital. Desativar o rádio quando não está em uso e compreender a mecânica do emparelhamento são os primeiros passos para quem deseja deixar de ser uma presa fácil no terreno hostil do espaço público. A matemática da criptografia é robusta, mas ela se torna irrelevante se o ponto de entrada for deixado escancarado por pura inércia. A proteção é uma decisão ativa. Ao analisar a tecnologia sob a lente da lógica, percebemos que o Bluetooth opera sob o princípio da descoberta mútua, o que gera uma entropia de segurança considerável. Cada novo dispositivo que você conecta aumenta a superfície de ataque, criando um grafo de vulnerabilidades que pode ser explorado através de técnicas como o Bluebugging ou o Bluesnarfing. O invasor não precisa de acesso físico; ele precisa apenas que você ignore o sinal que seu dispositivo está gritando para o mundo. O silêncio digital é a sua melhor defesa.O Axioma do Emparelhamento e os Riscos do Bluesnarfing

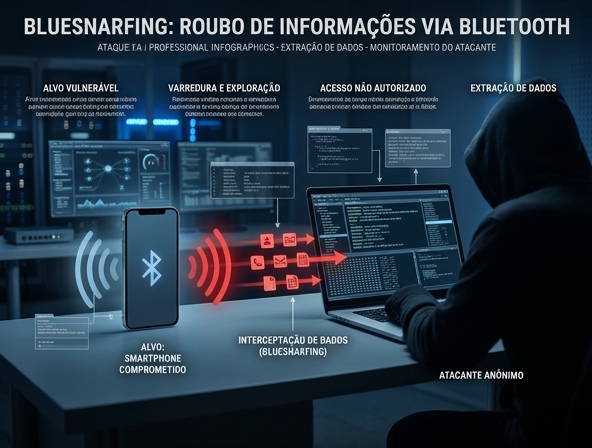

A compreensão técnica das ameaças é o que diferencia o profissional do entusiasta iludido. O Bluesnarfing, um dos ataques mais antigos e ainda eficazes, permite que um invasor acesse informações confidenciais de um dispositivo — como listas de contatos, mensagens e e-mails — sem que o usuário perceba qualquer anomalia. Isso ocorre devido a falhas na implementação do protocolo de troca de objetos, onde a autenticação é contornada por requisições malformadas. A confiança é uma variável perigosa em sistemas abertos. Diferente do Bluejacking, que é meramente uma forma irritante de spam digital, o Bluebugging representa uma escalada de privilégios muito mais severa. Ele permite que o invasor assuma o controle total dos comandos do aparelho, podendo realizar chamadas, enviar mensagens de texto e até utilizar o microfone para espionagem ambiental. Enquanto você toma seu café, o seu smartphone pode estar operando como um espião contra você mesmo. A tecnologia é indiferente à sua intenção de uso.

Muitos usuários acreditam que o uso de Wi-Fi público e privacidade bancária são suas únicas preocupações reais, mas o Bluetooth opera em uma camada inferior, muitas vezes contornando as firewalls de software que protegem a pilha TCP/IP. A interceptação de dados pode ocorrer em segundos, bastando que o invasor esteja dentro de um raio de 10 a 100 metros, dependendo da classe do hardware utilizado. A distância é uma proteção ilusória na era das antenas de alto ganho. Outro ponto de falha crítica é a persistência das conexões. Dispositivos que já foram emparelhados anteriormente tendem a se reconectar automaticamente se o endereço MAC não for randomizado corretamente pelo sistema operacional. Isso permite que um hacker emule um dispositivo confiável — como um fone de ouvido de marca popular — e force uma conexão automática com o seu celular. A autenticação baseada em histórico é um elo fraco na corrente de segurança.

Entropia de Dados: A Exposição Além do Simples Arquivo

A segurança da informação não se resume a esconder arquivos; trata-se de gerenciar a emissão de metadados. Quando o Bluetooth está ativo, ele vaza informações sobre o fabricante do dispositivo, a versão do sistema operacional e, em muitos casos, o nome que você atribuiu ao aparelho. Se o seu dispositivo se chama “iPhone de João Silva”, você já entregou metade da sua identidade para qualquer scanner passivo no ambiente. O anonimato requer precisão técnica. A correlação de dados é a ferramenta final dos analistas de inteligência e, infelizmente, dos criminosos cibernéticos. Ao combinar o sinal do Bluetooth com a exposição da localização via GPS, um atacante pode criar um perfil detalhado de seus movimentos e hábitos. Para entender como mitigar riscos de rastreamento geográfico, é fundamental ler sobre como proteger sua localização e dados contra abusos de aplicativos e conexões ativas. A privacidade é um sistema, não um evento isolado. Muitas vezes, a vulnerabilidade está no comportamento humano, não apenas no código. O hábito de deixar o Bluetooth ligado para usar o Apple Watch ou outros wearables cria uma janela de oportunidade permanente. Se você não utiliza dispositivos vestíveis que exigem conexão constante, manter o rádio ligado é uma negligência comparável a deixar a chave na fechadura pelo lado de fora. O mercado recompensa a eficiência, e a eficiência exige economia de recursos — inclusive de rádio. Além disso, a integração entre sistemas aumenta o risco transversal. Um invasor que ganha acesso via Bluetooth pode tentar explorar vulnerabilidades no navegador se você tiver o péssimo hábito de armazenamento de senhas no navegador, o que é um erro técnico grave. Se você comete esse deslize, deveria consultar imediatamente o guia sobre o erro de salvar senhas no navegador para entender como isso facilita a exfiltração de dados após uma invasão inicial. A segurança deve ser pensada em camadas independentes.Protocolos de Defesa: Blindando o Hardware contra o Ruído Externo

A primeira diretriz de execução para qualquer indivíduo que valorize sua integridade digital é a desativação imediata de funções de “descoberta”. O modo invisível deveria ser o padrão, não a exceção. No entanto, os fabricantes priorizam a experiência do usuário leigo, facilitando a conexão ao custo da segurança. Você deve reverter essa lógica em seus próprios dispositivos. O conforto é o inimigo da vigilância. Configure seus dispositivos para exigir uma senha ou código de emparelhamento (passkey) complexo em vez do padrão “0000” ou “1234”, que ainda persiste em muitos periféricos de baixo custo. A matemática da força bruta é rápida contra chaves triviais. Sempre que terminar de usar um dispositivo Bluetooth em um local público, como ao desconectar seus fones após um voo, desligue o rádio. Não confie que o sistema operacional fará a gestão energética de forma segura para você.

Em situações de alto risco, como aeroportos internacionais, a prudência dita o uso de ferramentas adicionais. Assim como recomendamos o uso de VPN em aeroportos para criptografar o tráfego de rede, a mesma mentalidade deve ser aplicada ao hardware de rádio. Se o Bluetooth não é estritamente necessário para uma tarefa crítica, ele deve ser mantido em estado de repouso absoluto. A superfície de ataque deve ser mantida ao mínimo possível. Lembre-se de limpar regularmente a lista de dispositivos emparelhados. Remova conexões antigas, carros alugados, caixas de som de hotéis ou qualquer periférico que não esteja sob seu controle direto e constante. Cada item na sua lista de dispositivos “confiáveis” é um vetor potencial que um atacante pode falsificar para ganhar entrada no seu sistema. A higiene digital não é um luxo; é um requisito básico para a sobrevivência no mercado moderno.

Diretriz de Execução: O Rigor como Defesa

A teoria sem aplicação é entretenimento intelectual, e no campo da cibersegurança, o entretenimento custa caro. Não espere ser a próxima vítima de um vazamento de dados para entender que o Bluetooth ativado é um convite para o caos. O mercado é o laboratório final, e ele já provou repetidamente que os negligentes pagam com sua privacidade e seus ativos financeiros. A ignorância não é uma defesa válida diante de um exploit bem executado. Implemente as seguintes ações nas próximas 24 horas:- Desative a descoberta de Bluetooth em todos os dispositivos móveis e laptops.

- Renomeie seus aparelhos para termos genéricos que não revelem sua identidade pessoal.

- Remova todos os emparelhamentos de dispositivos que você não utiliza diariamente.

- Sempre desligue o rádio Bluetooth antes de entrar em locais de grande circulação pública.